黑客能破解TokenIM吗?揭秘网络安全与信息保护

导言

随着数字化时代的到来,各种网络服务不断涌现,其中包括安全通讯工具TokenIM。这种应用为用户提供了更高的隐私保护和信息安全。然而,随着技术的发展,网络安全问题也日益突出,黑客的破解技术愈加先进。本文将对此进行深入探讨,分析黑客是否能够破解TokenIM,以及如何增强其使用的安全性。

TokenIM是什么?

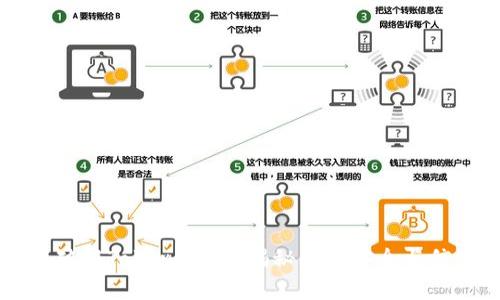

TokenIM是一款基于区块链技术的即时通讯工具,旨在为用户提供安全、私密的通信环境。它通过加密技术确保信息在传输过程中的安全性,防止数据泄露和恶意攻击。TokenIM的核心在于使用token作为认证机制,有助于保护用户身份信息和通信内容,降低被黑客攻击的风险。

黑客破解TokenIM的可能性

虽然TokenIM在设计上注重安全性,但黑客技术日益成熟,任何系统都可能存在漏洞。黑客可以通过多种手段尝试破解TokenIM的安全机制,例如:暴力破解、网络钓鱼、社交工程等。

暴力破解是最常见的攻击方式之一,黑客利用程序自动生成登录信息,试图获取用户的token。而TokenIM采用的加密算法相对复杂,增加了暴力破解的难度。然而,任何系统都不是绝对安全的,随着计算能力的提升,黑客有可能在一定时间内成功破解。

网络钓鱼攻击则较为隐蔽,攻击者通常通过伪造的网站或信息引诱用户输入个人信息。一旦用户上当,黑客就可以轻松获取token。社交工程则更为复杂,通过研究用户习惯和社交网络,黑客能够找到攻击的突破口,从而获取敏感信息。

如何提升TokenIM的安全性

为了加强TokenIM的安全性,用户可以采取一些措施。例如,定期更新密码,使用强密码组合,避免使用简单、易记的密码。同时,不要在不安全的网络下使用TokenIM,尤其是在公共Wi-Fi下。维护设备的安全也很重要,定期更新操作系统和应用,确保使用最新的安全补丁。

此外,对信息进行额外的加密也是一种提升安全性的方式。虽然TokenIM已有内置的加密机制,但用户可以考虑增加一层安全保护,如使用VPN或其他加密工具。同时,教育用户提高防范意识,避免在社交网络上随便分享个人信息,无疑也是降低遭受攻击风险的重要方式。

黑客为什么会选择攻击TokenIM?

黑客选择攻击TokenIM等安全通讯工具的原因多种多样,主要包括获取敏感信息、盗取用户资产以及破坏声誉等。随着个人隐私和数据安全问题愈发重要,许多用户在使用TokenIM时,储存了大量敏感信息。如果黑客成功攻破,将能获得巨额利益。

此外,TokenIM用户群体一般相对注重隐私和信息安全,黑客攻击后能引起较大的社会关注,增加其在黑客圈的名声。黑客攻击这种平台不仅是一种技术挑战,也是一种“炫耀”的行为,显示他们掌握的技术能力。

应对黑客攻击的策略

网络安全没有绝对的安全,但用户和开发者都可以采用多种策略来降低黑客攻击的风险。首先,进行定期的安全性测试,及时发现和修补可能的漏洞。其次,加强用户身份验证,采用双因素身份验证等方式,增加黑客攻击的难度。

开发者还应不断更新和TokenIM的加密算法,保持与时俱进。用户方面则需要提高安全意识,定期检查账户活动记录,发现异常情况及时报警处理。

结语

黑客能否破解TokenIM的问题并没有简单的答案。尽管安全通讯工具在设计上注重保护,但是面对黑客的技术挑战,依然存在风险。用户必须保持警惕,提高自身的安全意识,而开发者则需不断更新技术和加密方式,以应对不断变化的网络安全威胁。

--- **相关问题**: 1. 什么是网络钓鱼攻击,TokenIM如何防范? 2. 暴力破解的工作原理是什么? 3. 如何选择强密码来保护TokenIM账户? 4. 定期更新密码的重要性是什么? 5. TokenIM的加密方式有哪些优势? 6. 社交工程攻击如何影响TokenIM用户? (每个问题后续将详细展开,字数控制在800字左右。)